A. 악성코드 차단

1. Fortinet 악성코드 차단 개요

네트워크에서 맬웨어를 차단하는 것이 조직을 보호하는 데 중요합니다. 사이버 범죄자는 악성 코드를 사용하여 돈을 갈취하거나 정보를 훔칩니다. 또는 데이터 침해를 하거나 비즈니스 시스템을 파괴하기도 합니다.

FortiGuard Labs는 FortiGate가 악성 코드를 식별할 수 있도록 하는 서명 데이터베이스를 제공합니다. 데이터베이스를 최신 상태로 유지하기 위해 매 시간, 매일, 매주 또는 매시간 자동 등 정기적인 간격으로 FortiGate에서 예약된 업데이트를 구성할 수 있습니다. 이는 최신 맬웨어 변종과 이전에 알려지지 않은 위협으로부터 보호를 유지하는 데 도움이 됩니다.

2. Fortinet 악성코드 탐지 기술

FortiGate는 바이러스를 탐지하기 위해 다양한 기술을 사용합니다. 이러한 탐지 기술에는 다음이 포함됩니다.

안티바이러스 검사 ‑ 안티바이러스 검사는 알려진 맬웨어를 탐지하며 이를 탐지하는 가장 빠르고 가장 간단한 방법입니다. FortiGate는 FortiGuard 바이러스 백신 데이터베이스의 서명과 정확히 일치하는 바이러스를 탐지합니다.

그레이웨어 검사 ‑ 그레이웨어 검사는 사용자가 알지 못하거나 동의하지 않고 설치된 그레이웨어라고 하는 원치 않는 프로그램을 검색합니다. 그레이웨어는 기술적으로 바이러스는 아니지만 원치 않는 동작을 유발할 수 있으므로 FortiGate는 이를 악성 코드로 간주합니다. FortiGate는 FortiGuard 그레이웨어 서명을 사용하여 그레이웨어를 감지하는 경우가 많습니다.

기계 학습/인공 지능 검사 ‑ 기계 학습/인공 지능 검사는 기계 학습 및 인공 지능 기술을 사용하여 새롭고 알려지지 않았으며 아직 일치하는 관련 시그니처가 없는 악성 코드가 포함된 제로데이 공격을 탐지합니다. 이러한 유형의 스캔은 확률을 기반으로 하기 때문에 이를 사용하면 오탐 가능성이 높아집니다. 기본적으로 FortiGate는 새로운 바이러스를 탐지하면 파일을 의심스러운 것으로 기록하지만 차단하지는 않습니다. 의심스러운 파일을 차단할지 허용할지 선택할 수 있습니다.

3. Fortinet 악성코드 처리 방법

바이러스 백신 프로필의 일부로 바이러스 백신 설정을 구성합니다. 바이러스 백신 프로필에서는 FortiGate가 감염된 파일을 탐지한 경우 수행해야 할 작업을 정의할 수 있습니다. 바이러스 백신 프로필을 구성한 후 방화벽 정책에 적용해야 합니다.바이러스 백신 프로필에는 다음을 포함하여 구성할 수 있는 다양한 옵션이 포함되어 있습니다.

- Windows 실행 파일 처리 방법: 기본적으로 FortiGate는 실행 파일을 바이러스로 간주하고 검색된 모든 파일을 차단합니다.

- 검사를 위해 FortiSandbox에 파일을 보낼지 여부를 선택합니다. FortiGate가 FortiSandbox 클라우드 또는 장치에 연결되면 행동 분석을 위해 악성 파일을 FortiSandbox로 보내도록 바이러스 백신 프로필을 구성할 수 있습니다.

- FortiGuard 바이러스 확산 방지 데이터베이스를 사용할지 여부를 선택합니다. 이 데이터베이스는 새로 등장하는 악성 코드로부터 네트워크를 안전하게 보호하기 위해 FortiGuard의 추가 보호 기능을 제공합니다. 이 데이터베이스는 FortiGuard에서 선별한 타사 악성 코드 해시 서명으로 구성됩니다.

4. Fortigate 악성코드 탐지 설정방법

FortiGate에 맬웨어 검사를 지시하려면 바이러스 백신 보호를 구성하면 됩니다. 각 작업을 확장하여 권장 프로세스를 식별하세요.

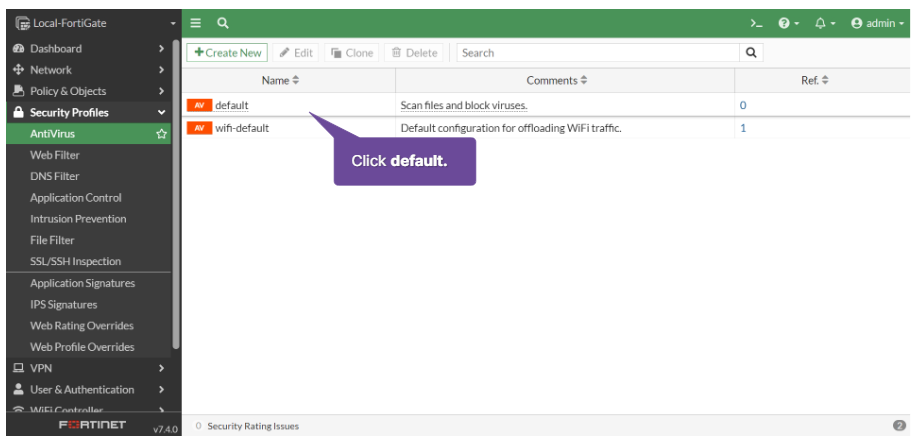

먼저, 바이러스 백신 프로필을 생성하거나 기본 바이러스 백신 프로필을 구성합니다. 구성을 위해 Fortigate GUI로 접근을 하여 Security Profiles의 하위 메뉴인 AntiVirus를 클릭합니다.

default 프로필 편집을 진행합니다. 프로필 편집 창 아래에 Use FortiGuard outbreak prevention database 옵션이 있는데요. 이는 FortiGuard 바이러스 확산 방지 데이터베이스를 사용할지 여부를 선택하는 옵션입니다. Enable 하도록 합니다. OK 버튼을 눌러 편집을 마무리합니다.

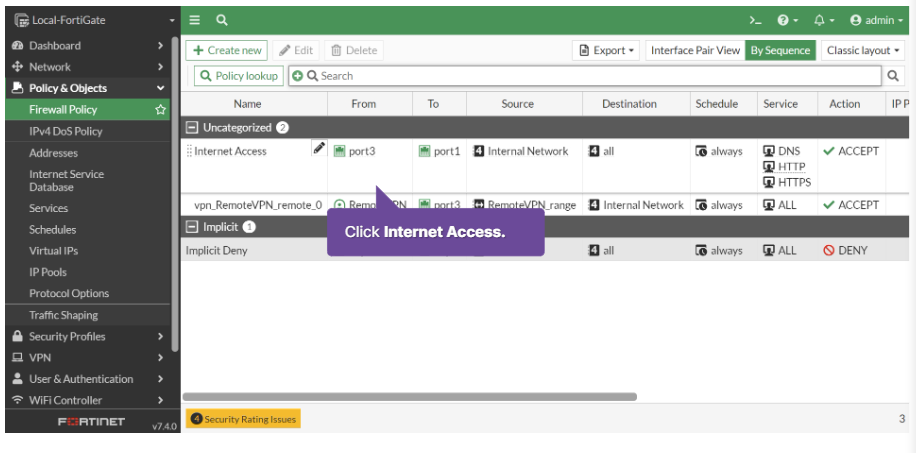

두번째 스텝으로, 방화벽 정책에서 바이러스 백신을 활성화 하도록 합니다. 적용할 정책 편집창으로 이동하도록 합니다.

AntiVirus 옵션을 활성화 하여 우리가 편집한 AntiVirus 프로필을 적용합니다. 여기선 default로 적용 하였지만 새로 생성하여 해당 프로필 적용도 가능합니다. 적용할 프로필을 알맞게 선택하였으면 편집 마무리를 합니다.

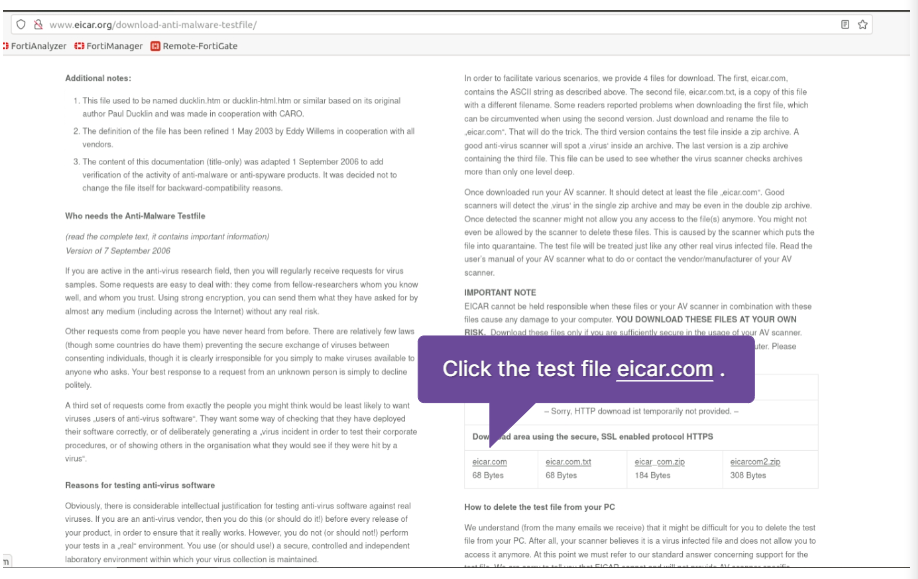

세번째 스텝으로, EICAR(European Institute for Computer Antivirus Research)에서 제공하는 것과 같은 테스트 파일을 다운로드하여 구성을 확인합니다. 브라우저를 통해 www.eicar.org/download-anti-malware-testfile/ 을 입력하여 스크롤 다운을 하면 상기와 같이 eicar.com 이란 링크가 보일텐데요. 테스트 파일을 다운로드 받기위해 클릭합니다. 클릭하면 사진과 같이 차단 알람 페이지가 보이실 것입니다.

마지막으로, FortiGate 로그를 사용하여 모니터링을 하도록합니다. 이를 위해 다시 Fortigate의 GUI창으로 돌아가 Log & Report의 하위메뉴인 Security Events를 클릭합니다.

우리가 테스트한 파일의 차단로그가 보이네요. 여기까지가 Fortigate 안티 바이러스 백신 구성 및 모니터링 하는 프로세스 입니다.

[FCA] FortiGate 7.4 Operator Exam - Question & Answer

[FCA] FortiGate 7.4 Operator Exam - Question & Answer

Q. In addition to central processing unit (CPU) and memory usage, what are two other key performance parameters you should monitor on FortiGate? (Choose two.) Select one or more: - Number of days for licenses to expire -

infoofit.tistory.com

[FCA] FortiGate 7.4 Operator Lesson 07: Control Web Access Using Web Filtering - 웹 필터

[FCA] FortiGate 7.4 Operator Lesson 07: Control Web Access Using Web Filtering - 웹 필터

A. 웹 필터 개요1. 웹 필터를 사용하는 이유웹 필터링은 사람들이 방문하는 웹사이트를 제어하거나 추적하는 데 도움이 됩니다. 네트워크 관리자가 웹 필터링을 적용하는 데는 여러 가지 이유가

infoofit.tistory.com