1. Fortigate packet sniffer 하는 방법

- fortigate에서 장애처리 시 자주 사용하는 명령어

해당 명령어를 사용하여 필터를 걸어서 특정 인터페이스 또는 모든 인터페이스로 들어오는 packet을 확인할 수 있다.

* fortigate packet sniffer를 잘 활용하기 위한 옵션 확인해 보기

기본 명령어는

diagnose sniffer packet <Interface> <Filter> <level> <count> <tsformat>

- Interface : any 또는 특정 Interface 지정 (ex. port1, wan1 등등)

- Filter : ICMP, TCP, UDP, Port, Subnet, host 여러 가지 조건들을 and 또는 or 조건으로 filter를 걸어서 In/Out packet 확인

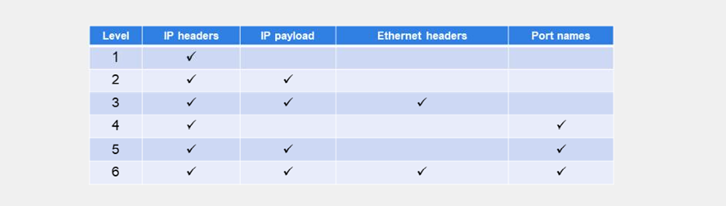

- level : 아래 이미지 참조

1~6까지 사용이 가능한데 1만 입력할 경우 IP headers만 sniffer내용에 표시

일반적으로 많이 사용하는 건 4번을 많이 사용하여 IP herders와 Port names 확인

- count : 해당 packet을 몇 번 남길 건지 생략도 할 수 있다 / 생략 시 취소하기 전까지 계속 남김

- tsformat : a와 I 옵션이 있는데 a는 UTC time, I는 Fortigate에 설정된 Time 시간이 표시되어 sniffer에 표시

EX) diagnose sniffer packet any 'icmp and host 8.8.8.8' 4

이렇게 filter를 걸어서 sniffer 한 경우, 해당 fortigate 모든 Interface를 통과하는 icmp packet을 탐지 물론 8.8.8.8 IP에 대해서만! 이런 방법으로 filter를 걸어 fortigate In/out 되는 packet 확인이 가능

[CCNA] VLAN - 구성, 확인 명령어, Trunk 포트, DTP, VTP VLAN, VLAN Routing

[CCNA] VLAN - 구성, 확인 명령어, Trunk 포트, DTP, VTP VLAN, VLAN Routing

A. VLAN이란? 1. 왜 VLAN을 사용하는가?스위치가 ARP 프로토콜을 통한 브로드캐스트 트래픽을 사용하는 경우에는 서로 다른 서브넷 상에 L3의 차단 정책이 있다 하여도 쉽게 우회할 수 있다. 불필요

infoofit.tistory.com

[TIP] 윈도우11 생산성 높이는 방법 9가지 - 집중 세션, 음성 입력, 파워토이, 비밀 시작메뉴, 스냅 레이아웃

[TIP] 윈도우11 생산성 높이는 방법 9가지 - 집중 세션, 음성 입력, 파워토이, 비밀 시작메뉴, 스냅

많은 사람이 자주 사용하는 애플리케이션, 즉 ‘윈도우’의 생산성 팁에 관심이 많다. 그도 그럴 것이 이 애플리케이션은 대부분의 사용자가 업무를 하는 곳이기 때문이다. 그리고 이제는 윈도

infoofit.tistory.com

[용어/개념] IAM (Identity and Access Management) - 계정과 권한의 관리를 위한 통합관리 솔루션

[용어/개념] IAM (Identity and Access Management) - 계정과 권한의 관리를 위한 통합관리 솔루션

I. 사용자 계정과 권한의 통합관리, IAM의 이해 가. IAM(Identity and Access Management)의 정의- 접근권한 관리 중심의 EAM(Extranet Access Management) 기술에서 발전하여 Identity 수명주기 동안 계정과 권한의 관

infoofit.tistory.com